BC/NW 2007, №2, (11) :13.1

актуальность угрозы утечки информации по скрытым каналам связи в вс

Колошеин Ю. А., Мельников Ю. Н.

(Москва, МЭИ (ТУ), Россия)

В работах [1-4], посвященных

стеганографии (дословно с греч. – «тайнопись») приведено описание системы

защиты информации, основной принцип защиты информации в которой – ее скрытая

передача. Приведена общая модель системы и описаны особенности методов сокрытия

информации. Необходимо отметить, что описанная модель системы может быть

использована для организации скрытого канала утечки информации, т.е. фактически

– для хищения секретных данных.

Прежде хотелось бы сказать

несколько слов о том, как появилась подобная угроза, т.е. откуда берутся

контейнеры (напомним, что это обычный текст – [2-4]), способные таить в себе

потенциальную угрозу для секретов предприятия.

В настоящее время почти все

версии Linux обзаводятся графическим

интерфейсом (так называемым GUI – graphic user interface), без которого уже невозможно

представить себе ОС Windows. С

приходом GUI меняется и ПО –

на смену текстовым редакторам типа vi приходит OpenOffice и т.д. Тем не

менее, позиции командной строки в *nix-системах до сих пор еще очень сильны, также сильны и

позиции традиционных для *nux текстовых редакторов, таких как vim и emac.

Справедливости ради заметим, что

и под ОС Windows, особенно

для старых версий (до 2003\ХР), существуют аналогичные текстовые редакторы,

например, известный многим по ОС MS-DOS «Лексикон», который до сих пор

активно используется на государственных предприятиях и ведомствах. Более того,

«компоненты» текстового редактора «Лексикон» (те программные наработки, типовые

решения и подход, используемые в Лексиконе) наши свое место в современном ПО,

выпускаемом отечественными компаниями. Один из примеров – 1С «Предприятие»

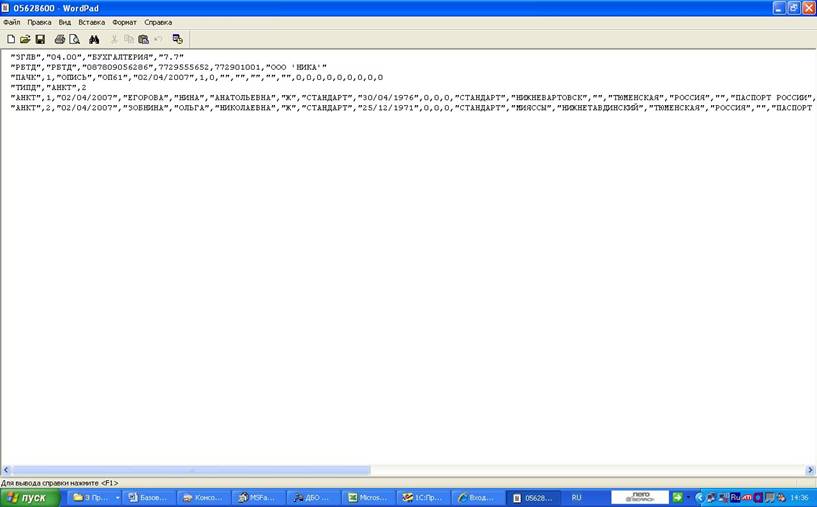

версии до 8.0 включительно. Если посмотреть на текст, представленный на рис. 1,

то мы увидим знакомый всем пользователям Лексикона выровненный по левому краю

текст.

Рис. 1 – Подготовка данных в ПФР

для изготовления пенсионных свидетельств

Рассмотрим процесс формирования

текста-контейнера, пригодного для встраивания информации на следующем примере.

Возьмем, например, файл-сервер под управление ОС Linux\Unix (в данном контексте это не столь

важно), предоставляющий сервис по доступу к литературе в электронном виде. Для

определенности, пусть нам требуется книга «Война и мир», написанная Л.Н.

Толстым. Рассмотрим один из возможных путей, которым эта книга могла попасть на

сервер.

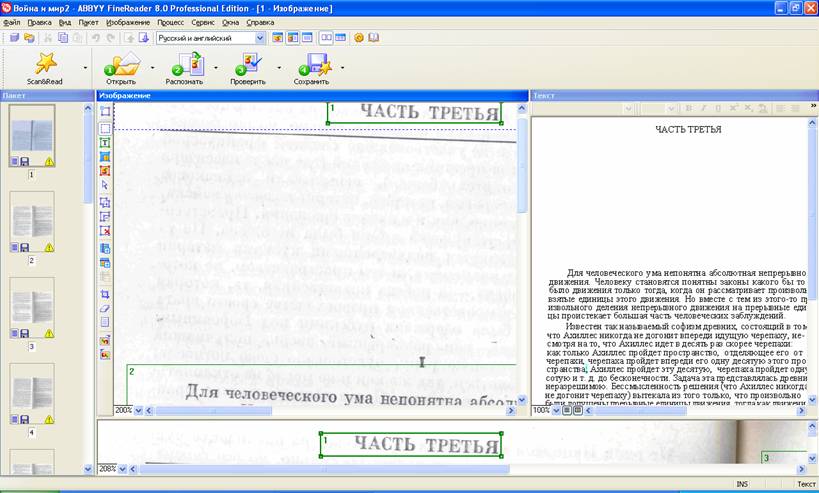

Рис. 2 – Формирование электронной

версии книги

Оператор, воспользовавшись

планшетным сканером и одной из программ оптического распознавания текста (в

нашем эксперименте использовался FineReader 8.0 Professional) начинает обработку печатного издания книги – см. рис.

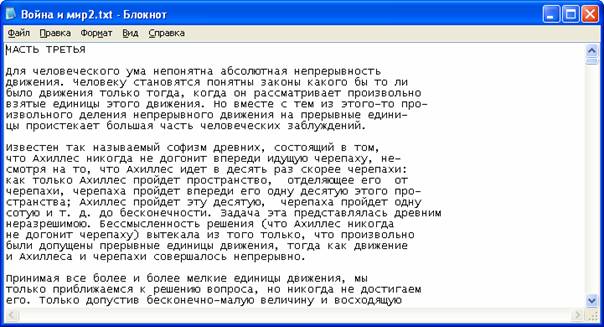

2; в результате получается текстовый файл, который представлен на рис. 3. После

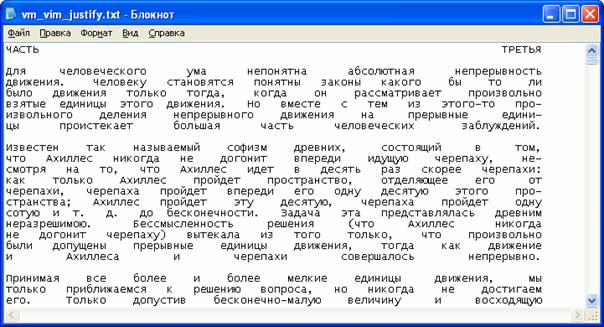

этого, используя vim или emac, оператор выравнивает текст по

обоим краям и выкладывает готовый файл на сервер (рис. 4 и 5 соответственно).

Рис. 3 – Электронная книга без

форматирования

Рис. 4 – Форматированная книга

(редактор vim)

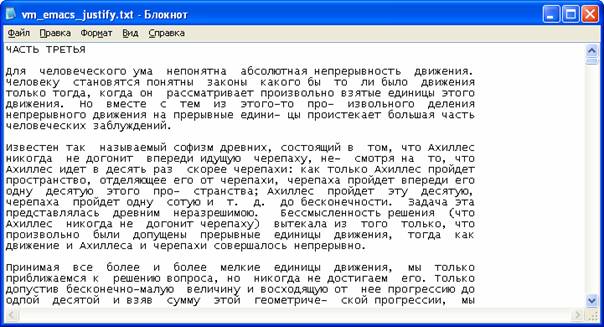

Рис. 5 – Форматированная книга

(редактор emac)

Обратим внимание, что редактор vim для выравнивания текста

использует как пробелы, так и знаки табуляции, в то время как emac – только пробелы. Заметим также,

что vim сохраняет количество слов в

строке, а emac нет.

В результате проведенного

эксперимента было продемонстрировано, что потенциальных контейнеров великое

множество, следовательно, исследование вопросов, связанных с использованием

этих контейнеров для несанкционированной передачей секретной информации

приобретает особую важность.

В следующих статьях мы покажем,

как противостоять упомянутым здесь угрозам…

ЛИТЕРАТУРА

1.

Грибунин В. Г., Оков И. Н., Туринцев И. В. Цифровая стеганография. – М.:

СОЛОН-Пресс, 2002. – 272 с.

2.

Мельников Ю. Н., Колошеин Ю. А. Возможности сокрытия банковской информации

в текстовых файлах. // Банковские технологии. – 2003. – №11. – С. 35-37.

3.

Мельников Ю. Н., Колошеин Ю. А. Возможности сокрытия банковской информации

в текстовых файлах. // Банковские технологии. – 2003. – №12. – С. 40-44.

4.

Колошеин Ю. А. Разработка алгоритма

стеганографического сокрытия защищаемой информации в текстовом файле. Труды IX

Международной научно-практической конференции "Стратегия развития пищевой

промышленности". Выпуск 8 (т. II), Москва,

13-14 мая